Palo Alto - dynamické tagy z log forwardu

19.08.2021 | Tag Palo Alto

Log forwarding umožňuje logy generované určitou politikou dále přeposílat ke zpracování. K tomu také dokáže přidělit dynamický tag zdrojové nebo cílové adrese, která log vygenerovala. A takový tag se pak dá použít v dalších politikách.

Kdybychom vzali přímo user case – kdysi jsem chtěla nějak postihnout uživatele guest wifi sítě, kteří měli v krátké době velké datové přenosy. K dispozici pro něco takového jsem měla jen Palo Alto. Nakonec jsem vytvořila log forward objekt, který tagoval všechny zdrojové adresy s datovým přenosem větším než 300 MB v jednom zalogovaném spojení, a který byl aplikovaný na security politiku povolující internet pro guest síť. Tento tag z log forwardu jsem následně použila v dynamické adresní skupině a tu dále v novém pravidle. To pravidlo naopak blokovalo přístup do internetu. Tag byl dynamický a po deseti minutách se odebral, což ale stačilo k tomu, aby uživatel z wifi pro návštěvy přestal stahovat velké objemy dat. Níže nastavím něco velmi podobného.

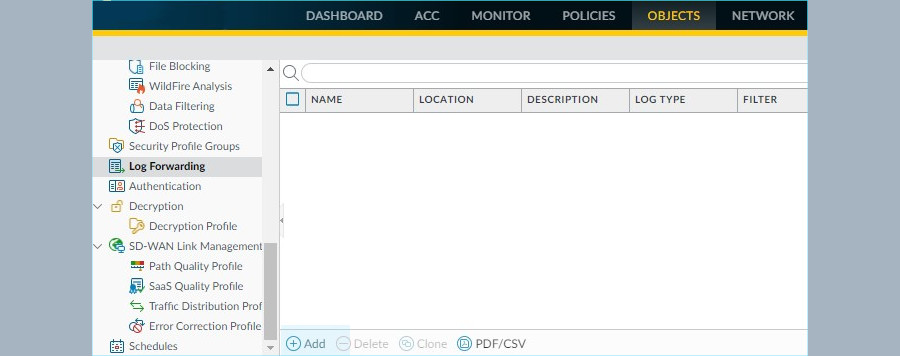

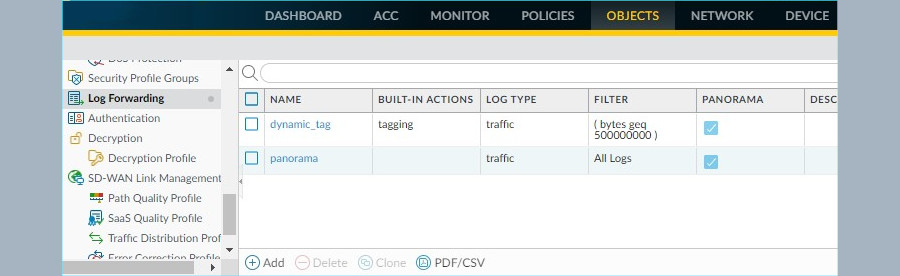

Nejdříve se vytvoří nový log forward profil v GUI přes cestu Objects – Log Forwarding a plusko dole na stránce.

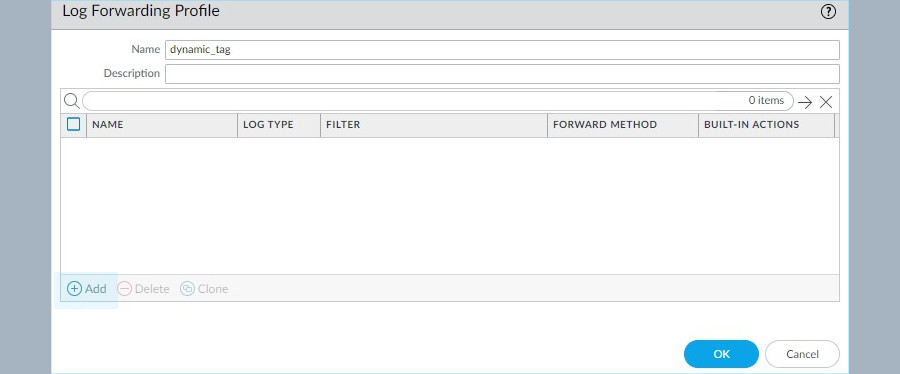

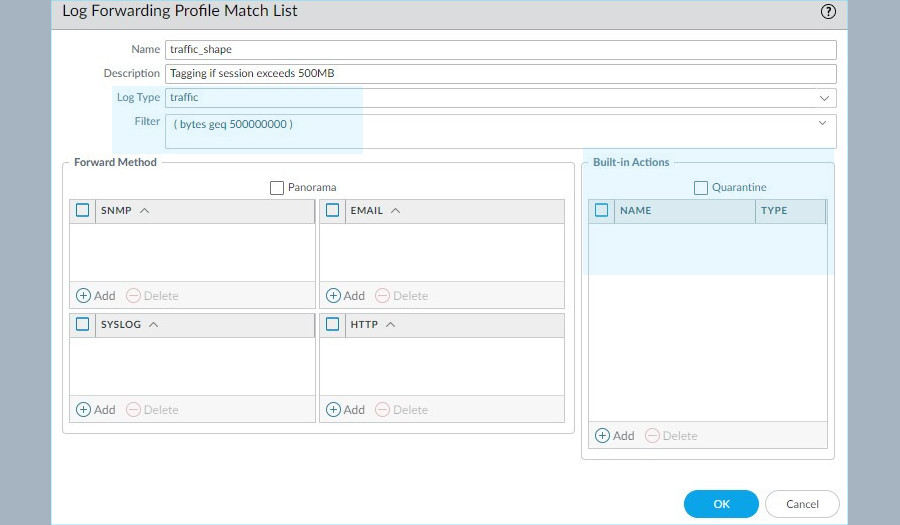

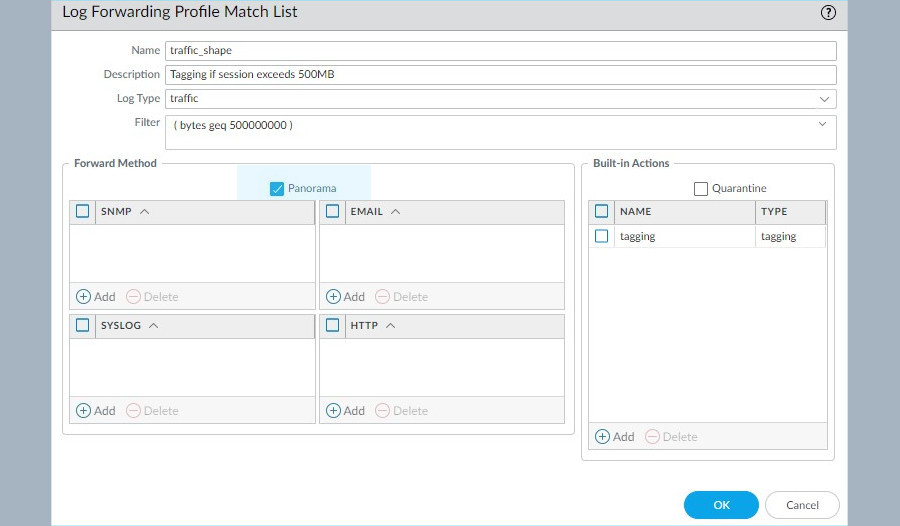

V profilu se opět přes plus vytvoří nový match list.

V Log Type se vybere typ logu, ze kterého se má čerpat. Dá chytit nejen na Traffic, ale i na Data, Threat, Decryption logy atd. Ve Filter se specifikuje podmínka, kterou má log splnit. V ukázce níže se tedy má čerpat z Traffic logu a pouze v případě, že zaznamenaný přenos přerostl 500MB. Dále se pod Built-in Actions přidá nová akce pro přidělení tagu.

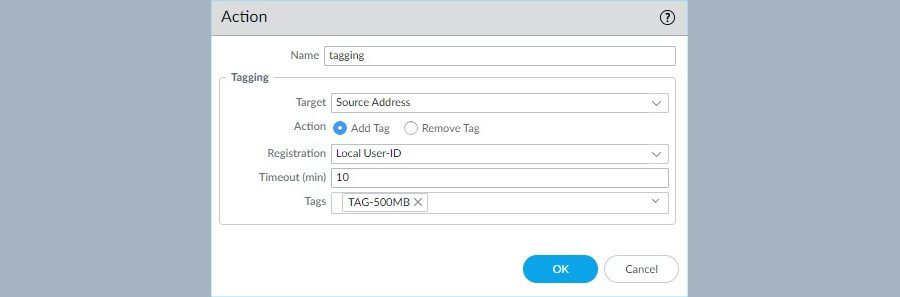

Zde se bude tagovat zdrojová adresa na 10 minut tagem TAG-500MB.

Nakonec je možné nastavit nějakou přeposílací metodu. Zde je vybraný forward do Panoramy, centrálního managementu pro Palo Alto firewally.

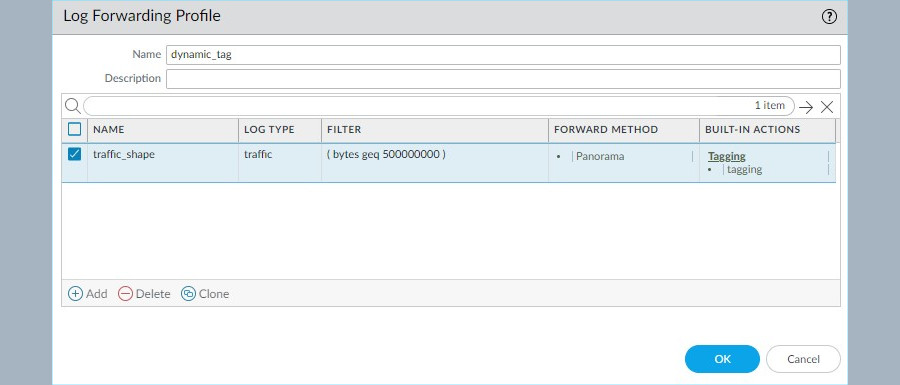

Další match listy se v jednom log forward profilu dají přidávat dle potřeby. Zde pro ukázku stačí jeden.

Ve výpisu je nyní vidět nově vytvořený profil a ještě další, který slouží jen pro přeposílání traffic logů do Panoramy.

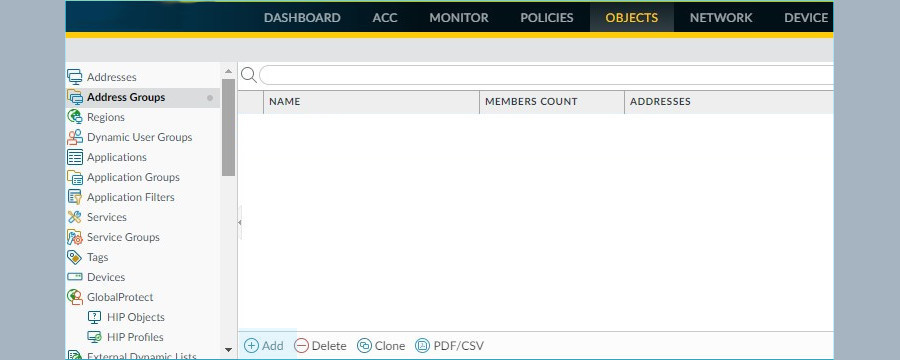

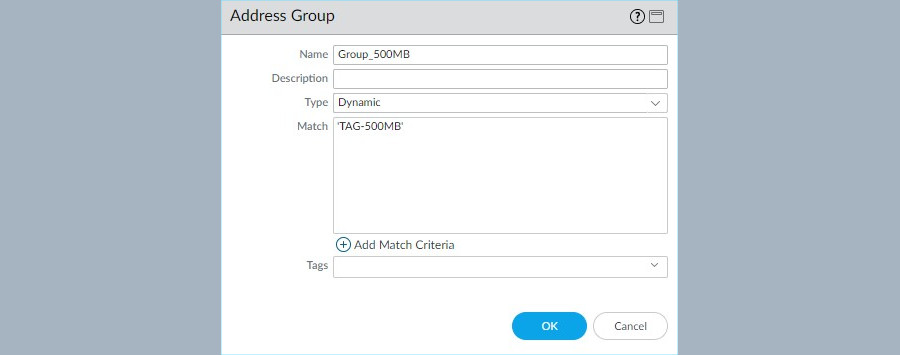

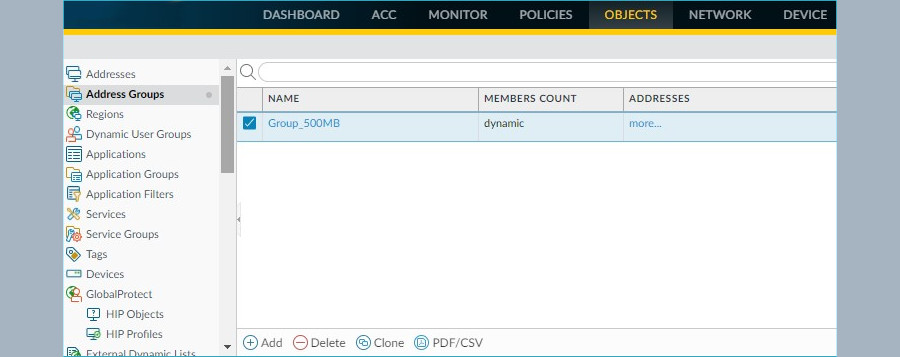

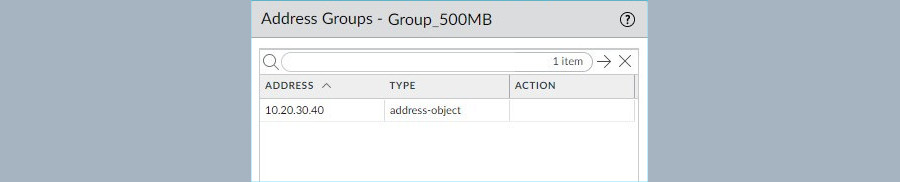

V Objects – Address Groups se následně vytvoří nová dynamická adresní skupina, která bude tag TAG-500MB z log forward profilu používat.

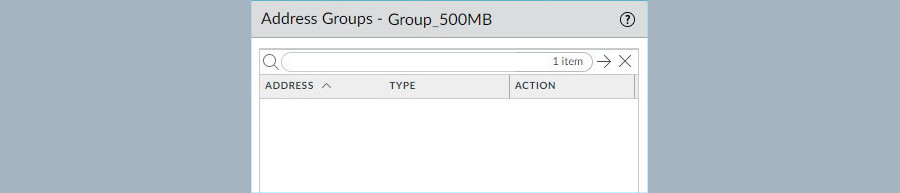

Přes odkaz more… ve sloupci addresses se po aplikování skupiny bude moci vypsat seznam adres, které do skupiny aktuálně spadají. Napřed se však musí skupina použít v pravidle a konfigurace commitnout.

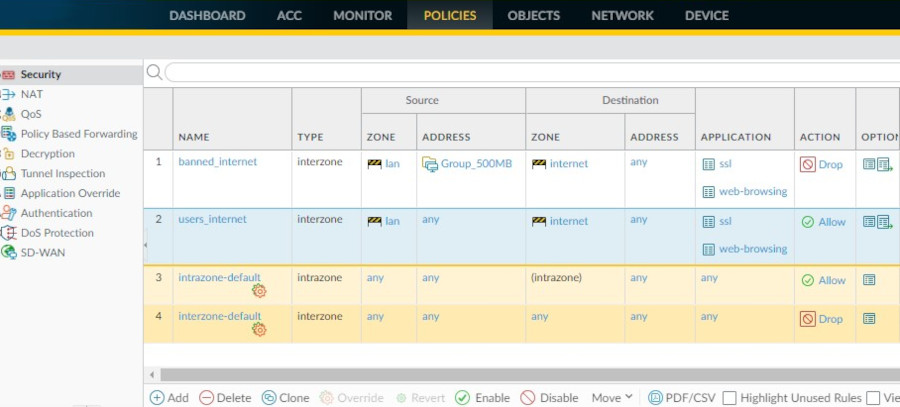

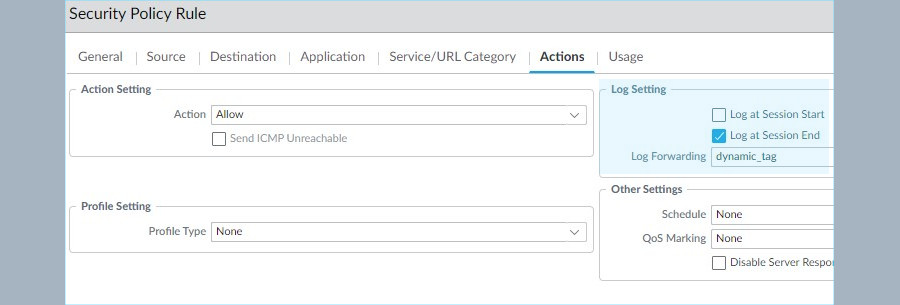

V politikách se vytvoří dvě pravidla. Níže umístěné pravidlo users_internet povoluje komunikaci do internetu pro aplikace ssl a web-browsing (ideálně by politika byla mnohem více restriktivní, ale teď jde o ukázku). V akcích má pod Log forwardingem vybraný profil dynamic_tag, který při splnění podmínky otaguje zdrojovou adresu podle navolených pravidel.

Výše umístěná politika banned_internet již využívá dynamickou adresní skupinu a komunikaci zahazuje. Výše je umístěná proto, aby se pravidla zpracovávala ve správném pořadí. Postihnuté zdrojové adresy chceme blokovat, ostatní komunikaci povolit. Protože je skupina dynamická, její obsah se sám mění.

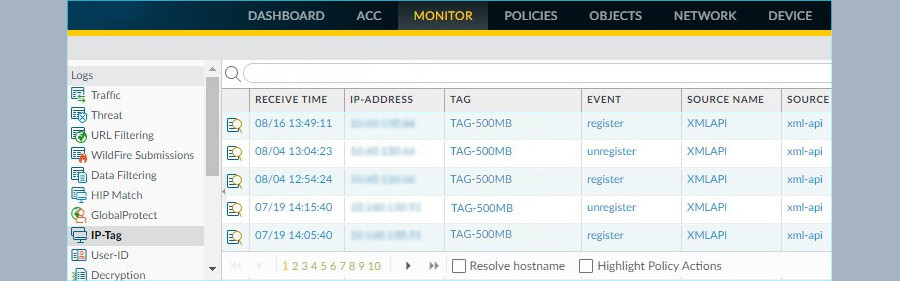

Záznamy o přiřazování tagů k adresám se dají najít v logách pod Monitor – IP-Tag. Tady je podle časů a událostí vidět, že se tag po deseti minutách sám odregistruje.

Teď vořech na konec. Nikdy se mi v žádné dokumentaci nepovedlo dohledat, co Palo udělá, pokud je dynamická skupina zrovna prázdná. Pochopí to jako prázdný objekt, nebo jako „any“? V tom je dost podstatný rozdíl. Pár dní zpět jsem takovou situaci zkusila nasimulovat a vyšlo mi, že firewall bere dynamickou skupinu bez členů jako prázdný zdroj a nic se tedy do pravidla nechytá. To je ve verzi PAN OS 10. Mám takový pocit, že ve starších verzích to tak nebylo. Nicméně dá se z toho vybruslit. Vytvoří se statický objekt, který bude jako výplň dynamické skupiny pro případ, kdy tam zrovna žádná adresa přes tag nepadne.

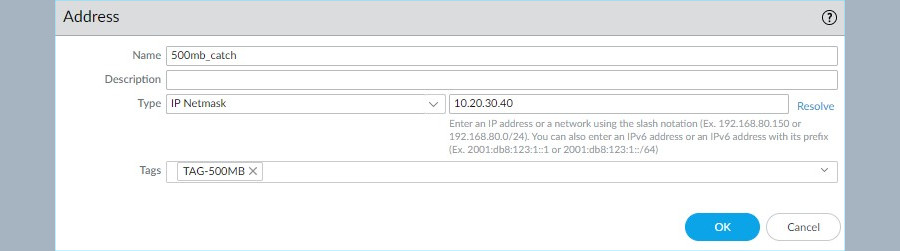

Protože do dynamické adresní skupiny se nedá napřímo dát statický objekt, využije se tag, který skupina používá. Jednoduše se při zakládání přiřadí k objektu adresy. Ta díky němu padne do dynamické skupiny.

Po commitu tedy bude dynamická skupina vždy obsahovat aspoň tuto adresu.

Jak jsem psala, dnes už to dost možná není potřeba, ale chce to pro jistotu otestovat. Řešení jako celek sice v pravdě není žádný zázrak, ale účel spolehlivě plní.