Palo Alto - statistiky k Log4j útokům

16.12.2021 | Tag Palo Alto

Nedávno objevená zranitelnost v Apache Log4j získala spoustu pozornosti a u mnoha útočníků začala být velmi rychle oblíbená. To potvrzují i logy, které mám z našich firewallů k dispozici, a tak mě napadlo se o nějaké statistiky spolu s krátkým povídáním podělit.

O CVE-2021-44228 poslední týden píše snad každý web zaměřený na IT. Zranitelnost je hodnocena jako kritická (s úctyhodným skóre 10/10) díky svému ohromnému dosahu a velmi jednoduchému způsobu zneužití. Dotkla se mnoha významných vendorů, naštěstí většina z nich zareagovala velmi rychle a vydávají se záplaty. Osobně bych doporučila si u každého (minimálně veřejně vystaveného) produktu zkusit dohledat nějaké vyjádření vendora k Log4j, protože hledat přítomnost Log4j v samotném systému je velmi složité a kolikrát i neproveditelné.

Dění kolem zranitelnosti Log4j stále není uzavřené, objevila se nová návazná zranitelnost CVE-2021-45046, která sice nemá takovou sílu, ale pravděpodobně bude také velmi populární. Je lepší neustále sledovat, jak se situace vyvíjí, protože se klidně může stát, že jedno patchování nebude stačit.

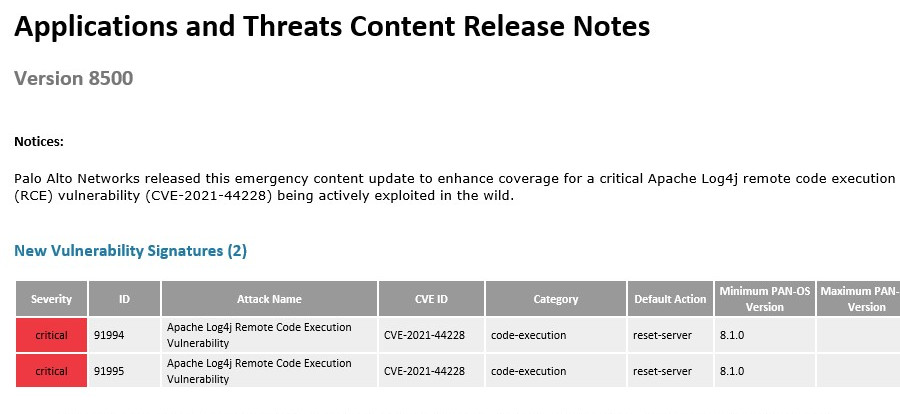

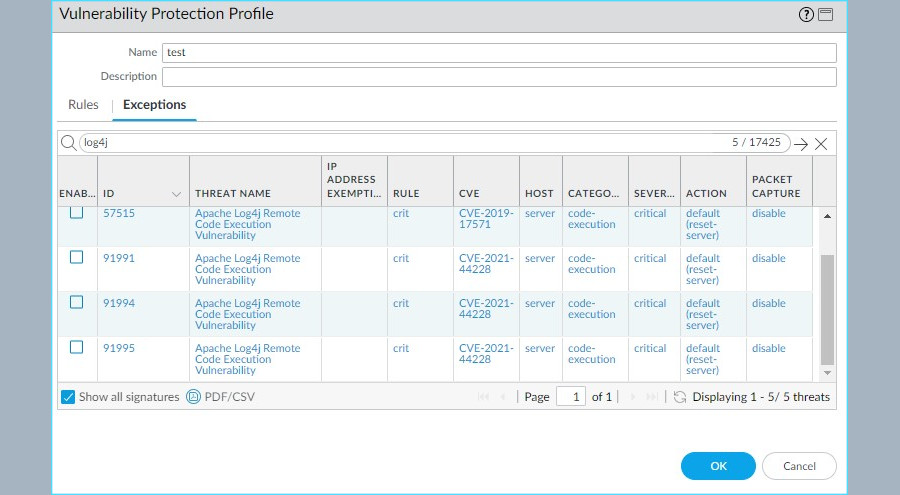

Palo Alto se o Log4j zranitelnosti rozepisuje na své stránce Unit 42. Zmiňuje také ochranné definice, které Palo Alto postupně vydalo (dá se očekávat, že další ještě přijdou). První signatura se objevila 10.12.2021 a krátce poté vyšly další rozšiřující varianty. Když se nyní vztáhnu čistě na naše prostředí, tak všechny firewally si tyto definice kontrolují a stahují každou hodinu, proto se o vydání nových signatur boxy dozvěděly velice rychle a s velmi malou prodlevou je začaly uplatňovat. První útoky rozpoznané jako pokusy o zneužití Log4j zranitelnosti se objevily o den později.

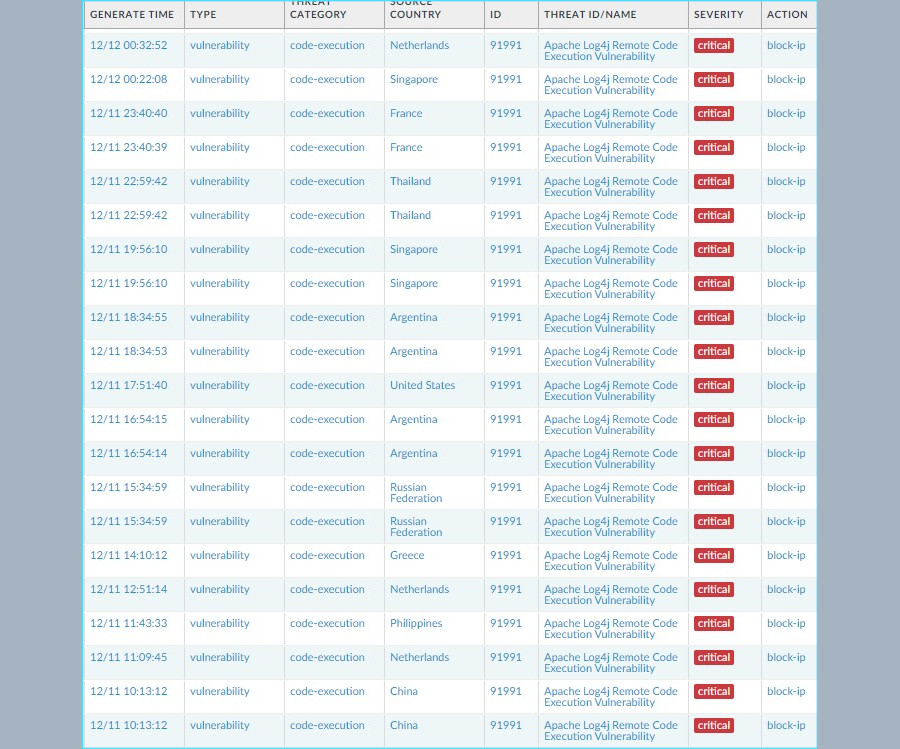

Reakce na tyto signatury je svázána s vulnerability profilem, tam se také dají signatury dohledat. Výchozí akce u této zranitelnosti je reset komunikace. Na všech firewallech však máme pro kritické zranitelnosti nasazenou vlastní blokační politiku, která zdrojovou IP na určitý časový úsek zablokuje. K tomu bych chtěla dodat, že krátkodobá blokace nemá na zmírnění útoků žádný vliv. Z logů se dá krásně vypozorovat, jak jsou dnešní útočné systémy vychytralé. Jedna strategie je vytipování intervalu, po který je adresa blokovaná, a přizpůsobit se mu. Druhá strategie je útočit z různých zdrojových adres a protáčet je. Nicméně i tak krátkodobé blokaci zdroje docela fandím, protože to podle mého dost limituje případy, kdy se box musí komunikací z takové adresy zabývat.

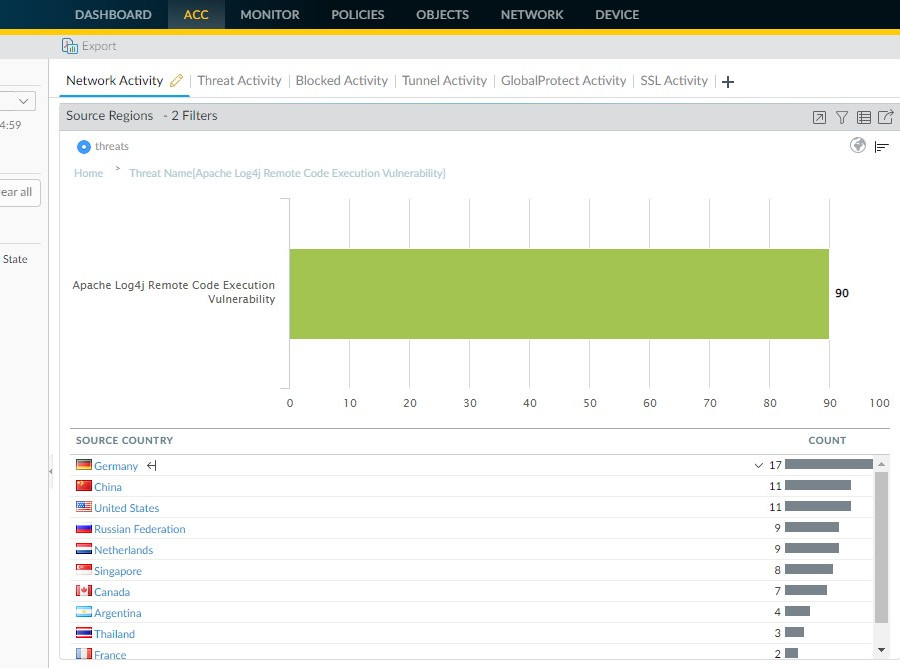

Teď už něco ke statistikám. Dopředu podotýkám, že jde o statistiky čistě z našich boxů. Nevypovídá to nic o globálním trendu. První útok označený signaturou Log4j přišel 11.12.2021 a zdrojem byla Čína. Zkoušela jsem procházet logy, zda se pokus o zneužití Log4j zranitelnosti neobjevil už dřív před nainstalováním signatury, ale nic jsem nenašla. Log4j zranitelnost spočívá v poslání specificky upraveného požadavku na server, což je v logách hezky viditelné (ukázku však z důvodu cenzury nemám :)). Sledováním logů po několik dní vyplynulo, že nejvíce aktivními útočníky, kteří zkouší Log4j zranitelnost, jsou adresy z Německa a Číny.

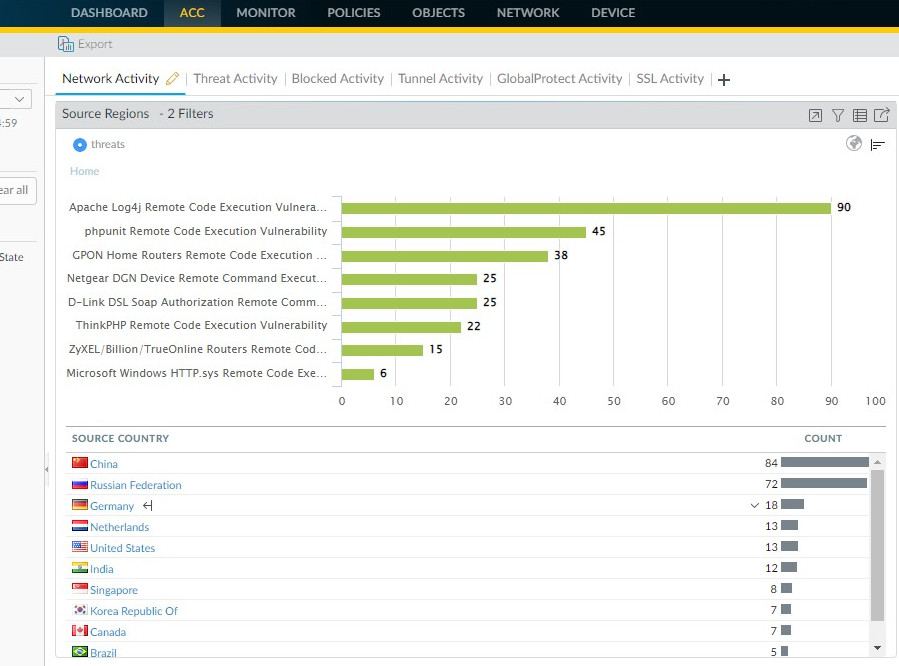

Čínské adresy byly vždy velmi progresivní, co se týče zneužití nově objevených zranitelností. V těsném závěsu pak bývaly adresy z Ruska, což se u této zranitelnosti nepotvrdilo. Útoky z Německých adres u jiných zranitelností nejsou tak časté, nicméně u Log4j se zdá, že se někdo chopil příležitosti. Podobný trend se drží dosud. Další screen ukazuje nejčastější zranitelnosti za posledních pár dní. Je vidět, že Log4j v relativně krátkém čase zaujal první místo s velkým náskokem.

Na závěr bych dodala menší pění ód na Palo Alto firewally, v tomto případě na jejich možnosti zpracování logů, vykreslování grafů a reportingu přímo ve webui boxů. Ne všechny bezpečnostní platformy tuto schopnost mají a musím říct, že je to neuvěřitelně pohodlné pro vyhodnocování různých událostí. Mimochodem, Log4j zranitelnost se nakonec nevyhnula ani Palo Altu. Většina z jejich portfolia zasažena není, určité verze Panorama managementu však zranitelnost mají.